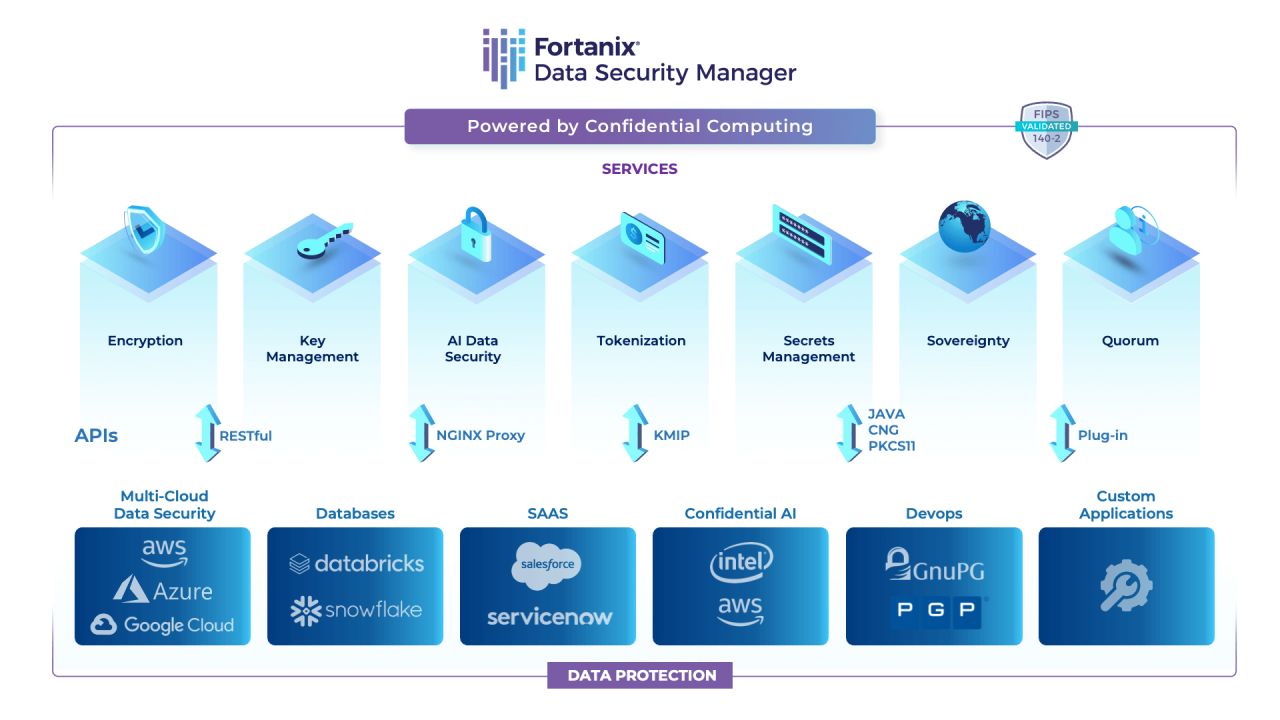

Aplikasi Keamanan Data Digital menjadi semakin krusial di era digital saat ini. Di tengah meningkatnya ancaman siber, aplikasi ini berperan vital dalam melindungi data pribadi maupun perusahaan dari akses tidak sah, kehilangan, dan kerusakan. Memahami berbagai jenis aplikasi, fitur-fitur unggulannya, serta strategi implementasi yang tepat akan membantu Anda dalam memilih dan menggunakan aplikasi yang sesuai kebutuhan.

Dari enkripsi data hingga autentikasi dua faktor, aplikasi keamanan data digital menawarkan beragam solusi untuk mengamankan informasi berharga. Pemahaman mendalam tentang ancaman keamanan dan cara penanggulangannya juga menjadi kunci dalam menjaga data tetap aman dan terlindungi. Mari kita telusuri lebih dalam mengenai pentingnya aplikasi keamanan data digital dan bagaimana cara kerjanya.

Jenis-jenis Aplikasi Keamanan Data Digital

Dalam era digital yang semakin maju, keamanan data menjadi prioritas utama. Berbagai jenis aplikasi keamanan data digital telah dikembangkan untuk melindungi informasi sensitif dari ancaman siber. Pemahaman tentang jenis-jenis aplikasi ini dan kemampuannya sangat penting bagi individu maupun organisasi untuk memilih solusi yang tepat sesuai kebutuhan.

Jenis-jenis Aplikasi Keamanan Data Digital dan Contohnya

Ada berbagai jenis aplikasi keamanan data digital yang tersedia, masing-masing dirancang untuk mengatasi ancaman keamanan tertentu. Berikut beberapa jenis aplikasi yang umum digunakan:

- Antivirus: Mendeteksi dan menghapus malware seperti virus, worm, dan trojan. Contoh: Kaspersky, Norton, Avast.

- Firewall: Membatasi akses ke jaringan komputer, melindungi dari serangan eksternal. Contoh: Windows Firewall, macOS Firewall.

- VPN (Virtual Private Network): Mengenkripsi koneksi internet, melindungi data saat menggunakan jaringan publik. Contoh: NordVPN, ExpressVPN, ProtonVPN.

- Sistem Deteksi Intrusi (IDS): Memantau lalu lintas jaringan untuk mendeteksi aktivitas mencurigakan. Contoh: Snort, Suricata.

- Software Enkripsi: Mengenkripsi file dan folder untuk melindungi dari akses yang tidak sah. Contoh: VeraCrypt, BitLocker.

- Manajemen Akses Identitas (IAM): Mengontrol akses pengguna ke sistem dan data. Contoh: Okta, Azure Active Directory.

Perbandingan Aplikasi Keamanan Data Digital

Tabel berikut membandingkan tiga jenis aplikasi keamanan data digital yang umum digunakan berdasarkan fitur, harga, dan kemudahan penggunaan. Perlu diingat bahwa harga dan fitur dapat bervariasi tergantung pada versi dan penyedia.

| Fitur | Antivirus (Contoh: Norton) | VPN (Contoh: ExpressVPN) | Manajemen Akses Identitas (Contoh: Okta) |

|---|---|---|---|

| Perlindungan Malware | Tinggi | Rendah | Rendah |

| Enkripsi Data | Sedang | Tinggi | Tinggi |

| Keamanan Jaringan | Sedang | Tinggi | Sedang |

| Kemudahan Penggunaan | Tinggi | Tinggi | Sedang |

| Harga | Sedang | Sedang – Tinggi | Tinggi |

Kelebihan dan Kekurangan Aplikasi Keamanan Data Digital

Setiap jenis aplikasi keamanan data digital memiliki kelebihan dan kekurangannya masing-masing. Penting untuk mempertimbangkan hal ini saat memilih solusi keamanan yang tepat.

- Antivirus: Kelebihannya adalah perlindungan yang efektif terhadap malware. Kekurangannya adalah dapat memperlambat kinerja komputer dan mungkin tidak efektif terhadap semua jenis ancaman.

- VPN: Kelebihannya adalah enkripsi yang kuat dan perlindungan privasi saat menggunakan jaringan publik. Kekurangannya adalah dapat memperlambat kecepatan internet dan mungkin memerlukan biaya berlangganan.

- Manajemen Akses Identitas: Kelebihannya adalah kontrol akses yang ketat dan peningkatan keamanan data. Kekurangannya adalah kompleksitas implementasi dan biaya yang tinggi.

Ilustrasi Antarmuka Aplikasi Keamanan Data Digital

Berikut deskripsi antarmuka dari tiga jenis aplikasi yang berbeda:

Antivirus (Contoh: Norton): Antarmuka Norton biasanya menampilkan dasbor utama dengan ringkasan status keamanan, seperti hasil pemindaian terakhir dan peringatan potensial. Tombol-tombol besar dan jelas untuk menjalankan pemindaian, mengelola pengaturan, dan mengakses fitur lainnya. Desainnya cenderung sederhana dan mudah dipahami, dengan penggunaan warna yang menenangkan.

Aplikasi keamanan data digital kini semakin krusial mengingat tingginya aktivitas online. Perlindungan data pribadi menjadi prioritas utama, dan memperbarui aplikasi secara berkala sangat penting. Untuk mengetahui aplikasi smartphone populer apa saja yang perlu di-update, silahkan cek informasi terbarunya di Update Aplikasi Smartphone Populer. Pastikan Anda selalu mengunduh pembaruan keamanan untuk aplikasi-aplikasi penting, termasuk aplikasi keamanan data digital Anda sendiri, guna mencegah celah keamanan yang mungkin muncul.

VPN (Contoh: ExpressVPN): Antarmuka ExpressVPN umumnya menampilkan peta dunia yang menunjukkan lokasi server yang tersedia. Pengguna dapat memilih server dengan mudah dengan mengklik lokasi yang diinginkan. Informasi kecepatan koneksi dan status koneksi juga ditampilkan dengan jelas. Desainnya modern dan minimalis, dengan fokus pada kemudahan penggunaan.

Manajemen Akses Identitas (Contoh: Okta): Antarmuka Okta lebih kompleks dan ditujukan untuk administrator sistem. Dasbor menampilkan informasi tentang pengguna, grup, dan aplikasi yang terintegrasi. Pengguna dapat mengelola akses, memantau aktivitas, dan mengkonfigurasi kebijakan keamanan. Desainnya lebih teknis dan mungkin memerlukan pemahaman yang lebih mendalam tentang keamanan informasi.

Efektivitas Aplikasi Keamanan Data Digital dalam Mengatasi Ancaman Siber

Efektivitas aplikasi keamanan data digital dalam menangani ancaman siber bergantung pada beberapa faktor, termasuk jenis aplikasi, konfigurasi, dan tingkat ancaman. Antivirus efektif dalam mengatasi malware, VPN melindungi dari serangan man-in-the-middle, dan IAM mencegah akses yang tidak sah. Namun, kombinasi dari beberapa jenis aplikasi keamanan seringkali diperlukan untuk perlindungan yang komprehensif. Sebagai contoh, sebuah perusahaan mungkin menggunakan antivirus, firewall, VPN, dan IAM secara bersamaan untuk melindungi sistem dan data mereka dari berbagai ancaman siber, seperti serangan phishing, malware, dan akses tidak sah.

Aplikasi keamanan data digital kini semakin penting, terutama dengan meningkatnya aktivitas online. Keamanan data bukan hanya soal proteksi dari serangan siber, tetapi juga tentang memastikan integritas informasi yang kita ciptakan. Perkembangan teknologi informasi yang pesat, seperti yang dibahas dalam artikel Update Teknologi Untuk Kreativitas , juga berdampak pada bagaimana kita harus mengamankan data hasil kreativitas digital kita.

Oleh karena itu, pemilihan aplikasi keamanan data yang tepat menjadi krusial untuk melindungi aset digital kita dari berbagai ancaman yang ada.

Fitur-fitur Utama Aplikasi Keamanan Data Digital

Aplikasi keamanan data digital yang handal memerlukan beberapa fitur utama untuk melindungi data sensitif dari berbagai ancaman. Fitur-fitur ini bekerja secara sinergis untuk memberikan lapisan keamanan yang komprehensif. Tingkat kepentingannya dapat bervariasi tergantung pada jenis data dan tingkat risiko yang dihadapi.

Urutan Kepentingan Fitur Keamanan Data Digital

Berikut adalah daftar fitur aplikasi keamanan data digital berdasarkan tingkat kepentingannya, beserta penjelasan lengkapnya. Urutan ini bersifat umum dan dapat disesuaikan dengan kebutuhan spesifik.

- Enkripsi Data: Merupakan fitur paling penting. Enkripsi mengubah data menjadi bentuk yang tidak terbaca (ciphertext) sehingga hanya pihak yang memiliki kunci dekripsi yang dapat mengaksesnya. Ini melindungi data saat transit dan saat disimpan.

- Autentikasi Dua Faktor (2FA): Menambahkan lapisan keamanan tambahan di luar password. 2FA biasanya melibatkan verifikasi melalui kode yang dikirim ke perangkat lain, seperti email atau aplikasi autentikasi, selain password. Ini mencegah akses tidak sah meskipun password telah dicuri.

- Kontrol Akses Berbasis Peran (RBAC): Membatasi akses data berdasarkan peran pengguna. Misalnya, administrator memiliki akses penuh, sementara pengguna biasa hanya memiliki akses terbatas pada data yang relevan dengan tugas mereka. Ini mencegah akses data yang tidak sah dan melindungi kerahasiaan informasi.

- Pencadangan dan Pemulihan Data (Backup and Recovery): Menyimpan salinan data secara berkala di lokasi yang aman. Ini memastikan data dapat dipulihkan jika terjadi kehilangan data akibat kerusakan perangkat keras, serangan malware, atau bencana alam.

- Pemantauan dan Pelaporan Keamanan: Memberikan visibilitas atas aktivitas keamanan, mendeteksi anomali, dan memberikan laporan tentang aktivitas yang mencurigakan. Fitur ini membantu dalam mendeteksi dan menanggapi ancaman keamanan secara tepat waktu.

Diagram Alir Enkripsi, Dekripsi, dan Autentikasi Dua Faktor

Berikut adalah diagram alir sederhana yang menggambarkan cara kerja tiga fitur utama: enkripsi, dekripsi, dan autentikasi dua faktor.

Enkripsi:

1. Data (plaintext) diinput.

2. Algoritma enkripsi dan kunci enkripsi digunakan.

3. Data diubah menjadi ciphertext yang tidak terbaca.

4. Ciphertext disimpan atau dikirim.

Dekripsi:

1. Ciphertext diterima.

2. Algoritma dekripsi dan kunci dekripsi yang sesuai digunakan.

3. Ciphertext diubah kembali menjadi data asli (plaintext).

4. Data asli dapat diakses.

Autentikasi Dua Faktor:

1. Pengguna memasukkan username dan password.

2. Sistem memverifikasi username dan password.

3. Sistem mengirimkan kode verifikasi ke perangkat kedua pengguna (misalnya, email atau aplikasi autentikasi).

4. Pengguna memasukkan kode verifikasi.

5. Sistem memverifikasi kode verifikasi.

6. Jika verifikasi berhasil, akses diberikan.

Contoh Enkripsi dan Dekripsi Data

Misalnya, kita menggunakan algoritma Caesar cipher sederhana dengan pergeseran 3. Kata “RAHASIA” akan dienkripsi menjadi “UDXUDVB”. Untuk mendekripsi, kita perlu menggeser setiap huruf 3 posisi ke kiri.

Plaintext: RAHASIA

Ciphertext: UDXUDVB

Tentu saja, algoritma enkripsi yang digunakan dalam aplikasi keamanan data digital jauh lebih kompleks dan aman daripada contoh sederhana ini.

Langkah-langkah Penggunaan Autentikasi Dua Faktor

Langkah-langkah penggunaan autentikasi dua faktor dapat bervariasi tergantung pada aplikasi, namun secara umum meliputi:

- Aktivasi 2FA: Masuk ke pengaturan akun dan aktifkan fitur autentikasi dua faktor.

- Pilihan Metode: Pilih metode verifikasi yang diinginkan, seperti aplikasi autentikasi (Google Authenticator, Authy), email, atau SMS.

- Pemindaian Kode QR (jika menggunakan aplikasi autentikasi): Pindai kode QR yang ditampilkan aplikasi dengan aplikasi autentikasi di perangkat mobile Anda.

- Masuk dengan 2FA: Saat masuk, masukkan username dan password, lalu masukkan kode verifikasi yang dihasilkan oleh aplikasi autentikasi atau yang dikirim ke email/SMS.

- Backup Kode Pemulihan: Simpan kode pemulihan yang diberikan aplikasi. Kode ini penting jika Anda kehilangan akses ke perangkat yang digunakan untuk verifikasi 2FA.

Implementasi Aplikasi Keamanan Data Digital

Implementasi aplikasi keamanan data digital merupakan langkah krusial bagi organisasi dalam melindungi aset digitalnya. Keberhasilan implementasi bergantung pada perencanaan yang matang, pemilihan aplikasi yang tepat, dan pelatihan yang efektif bagi seluruh pengguna. Strategi yang tepat akan berbeda-beda tergantung pada ukuran, jenis, dan kompleksitas organisasi.

Strategi Implementasi yang Efektif, Aplikasi Keamanan Data Digital

Strategi implementasi aplikasi keamanan data digital yang efektif harus disesuaikan dengan kebutuhan spesifik setiap organisasi. Organisasi besar dengan infrastruktur IT yang kompleks akan membutuhkan pendekatan yang berbeda dibandingkan dengan usaha kecil menengah (UKM) dengan sistem yang lebih sederhana. Secara umum, strategi yang efektif mencakup pemahaman menyeluruh terhadap risiko keamanan, pemilihan solusi yang tepat, integrasi yang mulus dengan sistem yang ada, dan pelatihan pengguna yang komprehensif.

Langkah-langkah Implementasi Aplikasi Keamanan Data Digital

| Tahap | Langkah | Detail | Output |

|---|---|---|---|

| Perencanaan | Analisis Risiko | Identifikasi aset digital kritis dan potensi ancaman. | Laporan Risiko Keamanan |

| Perencanaan | Pemilihan Aplikasi | Evaluasi berbagai aplikasi keamanan dan pilih yang sesuai dengan kebutuhan dan anggaran. | Daftar Aplikasi yang Direkomendasikan |

| Implementasi | Instalasi dan Konfigurasi | Pastikan aplikasi terinstal dan dikonfigurasi dengan benar. | Sistem Keamanan yang Berfungsi |

| Implementasi | Integrasi dengan Sistem yang Ada | Integrasikan aplikasi dengan sistem yang sudah ada untuk memastikan fungsi yang optimal. | Sistem Terintegrasi |

| Pelatihan | Pelatihan Pengguna | Latih pengguna bagaimana menggunakan aplikasi keamanan data digital secara efektif. | Pengguna yang Terlatih |

| Evaluasi | Monitoring dan Penilaian | Pantau secara berkala kinerja aplikasi dan lakukan penyesuaian jika diperlukan. | Laporan Kinerja Aplikasi |

Tantangan Implementasi dan Solusinya

Implementasi aplikasi keamanan data digital seringkali dihadapkan pada berbagai tantangan. Salah satu tantangan utama adalah resistensi pengguna terhadap perubahan. Solusinya adalah dengan memberikan pelatihan yang komprehensif dan menekankan pentingnya keamanan data. Tantangan lain adalah biaya implementasi yang tinggi. Untuk mengatasi hal ini, organisasi dapat memilih solusi yang sesuai dengan anggaran dan secara bertahap meningkatkan keamanan data.

Prosedur Penggunaan Aplikasi untuk Karyawan Baru

- Mengikuti sesi orientasi keamanan data digital.

- Membuat akun pengguna dan memahami kebijakan penggunaan aplikasi.

- Mempelajari prosedur pelaporan insiden keamanan.

- Mengikuti pelatihan penggunaan aplikasi keamanan data digital.

- Menandatangani pernyataan pemahaman dan kepatuhan terhadap kebijakan keamanan data.

Pedoman Keamanan Data Digital

Selalu gunakan password yang kuat dan unik untuk setiap akun. Jangan membagikan informasi login kepada siapa pun. Laporkan setiap aktivitas mencurigakan kepada tim IT. Jangan mengunduh file atau membuka tautan dari sumber yang tidak dikenal. Selalu perbarui perangkat lunak dan aplikasi Anda. Jangan meninggalkan perangkat yang berisi data sensitif tanpa pengawasan. Patuhi semua kebijakan keamanan data yang telah ditetapkan oleh perusahaan.

Ancaman Keamanan Data Digital dan Penanggulangannya

Di era digital saat ini, keamanan data menjadi perhatian utama bagi individu dan organisasi. Ancaman terhadap data digital semakin beragam dan canggih, sehingga pemahaman yang komprehensif tentang jenis ancaman, dampaknya, dan cara penanggulangannya sangat krusial. Artikel ini akan membahas berbagai ancaman keamanan data digital yang umum, mekanisme kerjanya, serta strategi pencegahan dan penanggulangan yang efektif.

Jenis Ancaman Keamanan Data Digital

Berbagai jenis ancaman keamanan data digital mengintai di dunia maya. Ancaman ini dapat dikategorikan berdasarkan metode serangan, target, dan dampaknya. Beberapa ancaman yang umum meliputi malware (virus, worm, trojan), phishing, serangan denial-of-service (DoS), dan serangan ransomware. Masing-masing ancaman memiliki cara kerja yang berbeda dan berpotensi menimbulkan kerugian yang signifikan.

Mekanisme Kerja Tiga Jenis Ancaman dan Dampaknya

Mari kita bahas lebih detail mekanisme kerja dari tiga jenis ancaman keamanan data digital yang berbeda, beserta dampaknya:

- Malware: Malware merupakan perangkat lunak berbahaya yang dirancang untuk merusak, mengganggu, atau mencuri data. Virus, misalnya, mereplikasi diri dan menyebar ke sistem lain, sementara worm menyebar melalui jaringan tanpa perlu menempel pada file lain. Trojan horse menyamar sebagai perangkat lunak yang sah namun mengandung kode berbahaya. Dampaknya dapat berupa kerusakan sistem, pencurian data sensitif, dan gangguan operasional.

- Phishing: Serangan phishing dilakukan dengan menipu pengguna agar menyerahkan informasi sensitif seperti nama pengguna, kata sandi, dan informasi kartu kredit. Penipu biasanya menggunakan email, pesan teks, atau situs web palsu yang menyerupai situs web yang sah. Dampaknya dapat berupa pencurian identitas, pencurian finansial, dan akses ilegal ke akun.

- Serangan Denial-of-Service (DoS): Serangan DoS bertujuan untuk membuat layanan atau sistem tidak tersedia bagi pengguna yang sah dengan membanjiri sistem dengan lalu lintas yang berlebihan. Hal ini dapat menyebabkan gangguan operasional, kerugian finansial, dan reputasi yang buruk.

Tabel Ancaman, Dampak, dan Penanggulangan

Tabel berikut merangkum beberapa ancaman keamanan data digital, kemungkinan dampaknya, dan cara penanggulangannya:

| Ancaman | Dampak | Penanggulangan |

|---|---|---|

| Malware | Kerusakan sistem, pencurian data, gangguan operasional | Instalasi perangkat lunak antivirus, pembaruan sistem operasi secara berkala, berhati-hati saat mengunduh file |

| Phishing | Pencurian identitas, pencurian finansial, akses ilegal ke akun | Waspada terhadap email dan pesan mencurigakan, verifikasi keaslian situs web, gunakan otentikasi multi-faktor |

| Serangan DoS | Gangguan operasional, kerugian finansial, reputasi buruk | Implementasi firewall, sistem deteksi intrusi, dan strategi mitigasi DDoS |

| Ransomware | Enkripsi data, permintaan tebusan, gangguan operasional | Backup data secara berkala, penggunaan perangkat lunak keamanan yang handal, pelatihan karyawan tentang keamanan siber |

Langkah-langkah Respon Insiden Keamanan Data Digital

Respon yang cepat dan terorganisir terhadap insiden keamanan data sangat penting untuk meminimalkan kerugian. Langkah-langkah berikut dapat membantu dalam merespon insiden keamanan data digital:

- Identifikasi dan Isolasi: Segera identifikasi sumber dan cakupan insiden. Isolasi sistem yang terinfeksi untuk mencegah penyebaran lebih lanjut.

- Analisis dan Investigasi: Lakukan analisis menyeluruh untuk menentukan penyebab dan dampak insiden.

- Pemulihan dan Perbaikan: Kembalikan sistem dan data ke kondisi normal. Perbaiki kerentanan keamanan yang ditemukan.

- Dokumentasi dan Pelaporan: Dokumentasikan seluruh proses respon insiden. Laporkan insiden kepada pihak yang berwenang jika diperlukan.

Peran Sistem Backup dan Recovery

Sistem backup dan recovery berperan krusial dalam meminimalkan kerugian akibat kehilangan data. Backup data secara berkala ke media penyimpanan yang terpisah dan aman memungkinkan pemulihan data jika terjadi serangan ransomware, kerusakan perangkat keras, atau bencana alam. Penting untuk secara teratur menguji proses recovery untuk memastikan data dapat dipulihkan dengan cepat dan efektif.

Ringkasan Terakhir

Dalam kesimpulannya, pentingnya Aplikasi Keamanan Data Digital tidak dapat dipandang sebelah mata. Dengan memahami berbagai jenis aplikasi, fitur-fiturnya, serta strategi implementasi yang efektif, organisasi dan individu dapat membangun pertahanan yang kokoh terhadap ancaman siber. Pilihan aplikasi yang tepat, dikombinasikan dengan praktik keamanan data yang baik, akan memastikan data tetap aman, terlindungi, dan terhindar dari berbagai risiko yang mengancam.